Ответ на пост «Атака шифровальщиков»

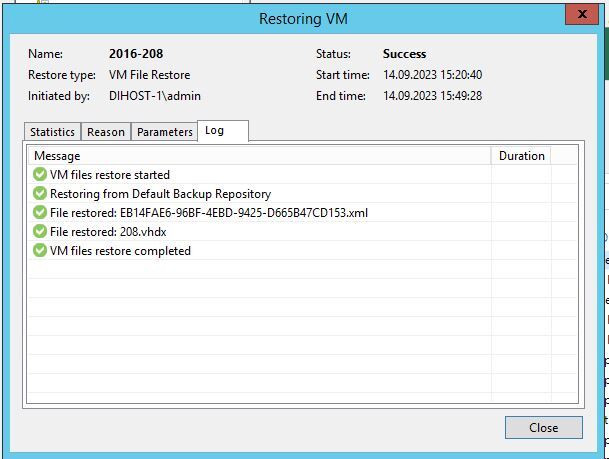

Еще в бытность сисадмином перевел все серверы в виртуальные. И в маленьких компаниях на 3 пользователя в 1С тоже. Все, проблема шифровальщиков исчезла навсегда. Как и случайно удаленных файлов , сломанной базы 1С программистом, и прочих. Потому что к хостовой машине, на которой работает виртуалка доступа нет и все бэкапы - полностью виртуальной машины на ней. За 15 лет , как все крутится на виртуальных машинах, теперь уже на своих серверах, ни у меня , ни у клиентов, кто арендует виртуальные машины, данные ни разу потеряны не были. Хоть и ловили раз 10 шифровальщиков, раз 5 стирали базы, раз 50 базы 1С ломались. Но через час уже можно работать на последней рабочей копии системы, чаще , ночной. Еще и вторая копия улетает на резервные серверы, на всякий случай, ни разу не приходилось пользоваться второй копией, все штатно стабильно работает.